Hack-a-Sat 2 is back avec toujours un challenge pour hacker un satellite américain en...

L'US Air Force et l'US Space Force lancent conjointement en collaboration avec une communauté des chercheurs en sécurité, l'édition 2021 du programme Hack-A-Sat.

Hack-A-Sat 2...

Mettez-vous dans la peau des astronautes de la NASA avec ce simulateur pour vous...

Mettez-vous dans la peau d’un astronaute de la NASA et essayez de vous amarrer à l’ISS avec ce simulateur de la capsule Crew Dragon....

An analysis of the Thales satellite hacking demo CYSAT 2023 by SPARTA team

Brandon Bailey & Brad Roeher from the SPARTA team analyzed, in this article, Thales Group’s CYSAT ’23 presentation material to deconstruct the experiment, extract lessons...

MITRE Caldera™ for OT enables red teams and blue teams to run automated adversary...

MITRE CALDERA is a framework for automating cyber defense testing. CALDERA is developed by the MITRE Corporation, a nonprofit organization based in the United...

Premier vol habité pour la capsule Crew Dragon de SpaceX le 27 mai 2020

Sauf report de dernière minute, une capsule Crew Dragon de SpaceX décollera au sommet d'une fusée Falcon 9 le 27 mai prochain. Cette mission...

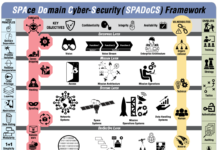

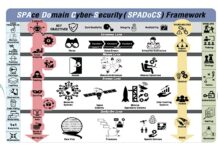

SPAce Domain Cybersecurity framework aka. SpaDoCs

The space and cyber domains have developed in parallel over the past several decades. The two domains evolved separately and have employed different architectural...

« Aerospace Cybersecurity: Satellite Hacking » course review

I just successfully completed the comprehensive course on « Aerospace Cybersecurity: Satellite Hacking » and passed successfully the final exam with a result of...

A comprehensive 3-day Space Domain Cybersecurity course organized around the SPAce Domain Cybersecurity (SpaDoCs)...

This article describes a comprehensive 3-day Space Domain Cybersecurity course organized around the SPAce Domain Cybersecurity (SpaDoCs) Framework.

Course Description

This Space Domain Cybersecurity course examines...

ATT&CK v13 released with significant updates : Pseudocode, Swifter Search, Mobile Data Sources and...

🔥 On Tuesday 25 April 2023, the MITRE Corporation released ATT&CK v13, the new version of its framework.

This new version includes significant updates and...

Aerospace cybersecurity manuals bundle : satellites, drones, airplanes, and signals intelligence systems

Angelina Tsuboi is a programmer, mechatronics developer and Engineer, a pilot, a Scientific Researcher and cybersecurity researcher. She is currently working for NASA. She...