The dark side of the DNS or the war of the port 53

I am very happy and proud that my article on DNS security has been accepted and published in the last issue of Hakin9 Magazine...

My cybersecurity review for 2024

What an incredible end to 2024. I’ve had some wonderful experiences. I’ve successfully met many challenges in cybersecurity.

I've had some incredible opportunities and I've...

My experience and tips after successfully passed the CISM (Certified Information Security Manager) from...

🌟 I'm thrilled to share that I've earned the CISM (Certified Information Security Manager) from ISACA. You can view my achievement on Credly.

🌍 This...

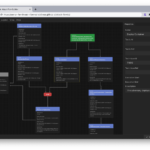

How to model an attack on an Industrial Control Systems (ICS)

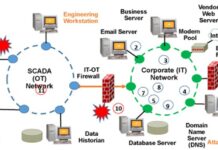

Attacks on OT (Operational Technology) systems are made easier due to the OT/IT convergence.

The figure below is showing an example of OT/IT convergence.

Attacks on OT...

Space and Satellites Security Conferences at DEF CON 32 (and a little bit Aviation...

The videos from the Def Con 32 conference held in Las Vegas from August 8th to 11th are now online. Perfect for keeping busy...

Very proud to receive the certificate of completion : « Introduction to Cybersecurity in...

I’m very proud to receive the following certificate of completion for having successfully completed the training course : « Introduction to Cybersecurity in Space...

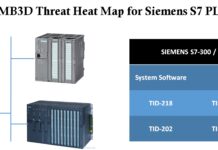

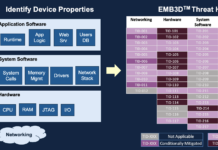

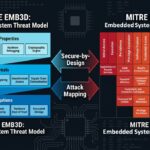

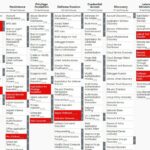

How I used MITRE EMB3D™ Threat Model to identify Siemens PLC vulnerabilities exploited by...

Introduction

In this article, I will show how I used the MITRE EMB3D™ Threat Model to identify vulnerabilities in SIEMENS PLCs that were exploited by...

MITRE Releases EMB3D™ – A Cybersecurity Threat Model for Embedded Devices

Collaborative framework provides common understanding to mitigate cyber threats to critical infrastructure

MCLEAN, Va. & BEDFORD, Mass., May 13, 2024--(BUSINESS WIRE)--The EMB3D Threat Model is...

Hacktivism Goes Orbital: Investigating NB65’s Breach of ROSCOSMOS

In March of 2022, Network battalion 65 (NB65), a hacktivist affiliate of Anonymous, publicly asserted its successful breach of ROSCOSMOS’s satellite imaging capabilities in...

Hors-Série « Space Cybersecurity » édité par PenTest et Hakin9

Cet article est issu d'un post de Stéphane MORICO (Information Security Analyst | CEO @SMRC) sur LinkedIn.

Le hors série "Space Cybersecurity" édité par PenTest et...