Cartographie des acteurs étatiques du cyber en France

Avec l'aimable autorisation de Martial Le Guédard, nous reproduisons ci-dessous sa cartographie au sujet des différents acteurs étatiques évoluant dans le domaine du Cyber...

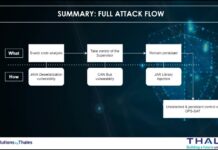

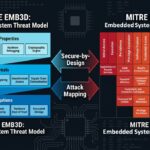

An analysis of the Thales satellite hacking demo at CYSAT 2023 with the MITRE...

Disclaimer

Please be informed that the analysis detailed in this article is entirely separate from the hacking experiment conducted by the Thales team on the...

Space Cyber Security Watch N°4 (June 14, 2021)

PDF VERSION IS AVALAIBLE HERE

Find below the new Space Cyber Security Watch N°4 (June 14, 2021). In this paper, you will find everything that...

NIST released IR 8401, a new Cybersecurity Framework applied to the ground segment of...

NIST released IR 8401, a new guidance named “Satellite Ground Segment: Applying the Cybersecurity Framework to Assure Satellite Command and Control”.

NIST IR 8401 is...

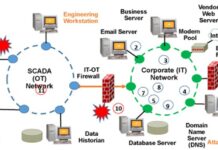

How to model an attack on an Industrial Control Systems (ICS)

Attacks on OT (Operational Technology) systems are made easier due to the OT/IT convergence.

The figure below is showing an example of OT/IT convergence.

Attacks on OT...

Hacktivism Goes Orbital: Investigating NB65’s Breach of ROSCOSMOS

In March of 2022, Network battalion 65 (NB65), a hacktivist affiliate of Anonymous, publicly asserted its successful breach of ROSCOSMOS’s satellite imaging capabilities in...

Thales réalise une première mondiale avec la prise de contrôle inédite d’un satellite de...

Paris, le 25 avril 2023,

Dans le cadre de la troisième édition du CYSAT, événement européen dédié à la cybersécurité dans l’industrie spatiale, qui...

Thales veut développer l’Internet quantique via satellite

Marko Erman, le directeur scientifique de Thales, est intervenu dans l'émission Tech&Co de BFM Business, sur le thème de l'Internet quantique via satellite.

Dans cet...

Pour dissuader les attaques contre les satellites, il est nécessaire d’avoir une stratégie efficace...

John J. Klein, un chercheur résident au sein de la société Falcon Research, en Virginie du Nord (États-Unis), a récemment publié un article sur...

The Interstellar Integrity (i2) magazine interviewed me about my passion for space and cybersecurity

I'm very proud to be featured in the second edition (nov 2023) of Interstellar Integrity (i2) released by ethicallyHackingspace(eHs)®.

Thank's to William Ferguson for this...