My work about the Viasat attack analysis featured at the BSIDES St. Louis 2023 hacking education conference

I'm very proud to be featured by Tim Fowler in his presentation at BSIDES St. Louis 2023 hacking education conference. Tim Fowler is an offensive security analyst at Black...

Thales réalise une première mondiale avec la prise de contrôle inédite d’un satellite de...

Paris, le 25 avril 2023,

Dans le cadre de la troisième édition du CYSAT, événement européen dédié à la cybersécurité dans l’industrie spatiale, qui...

Hacking demo at CYSAT 2023: world first or « déjà vu »❓ Here is what I know 👇

CYSAT 2023 is over. It’s time to review everything that has happened during this amazing event. But first, let’s remember what CYSAT is.

CYSAT is the leading...

Thales demo at CYSAT: what was the point again

CYSAT 2023 is over. It’s time to review everything that has happened during this amazing event. But first, let’s remember what CYSAT is.

CYSAT is the leading...

A quick comparaison of recently released Cybersecurity Frameworks for Space Sector

« The space sector is in need of frameworks and methodologies specific to our unique operating environment » said Gregory Falco (Aerospace Security & Space Technology Asst. Prof...

The Interstellar Integrity (i2) magazine interviewed me about my passion for space and cybersecurity

I'm very proud to be featured in the second edition (nov 2023) of Interstellar Integrity (i2) released by ethicallyHackingspace(eHs)®.

Thank's to William Ferguson for this...

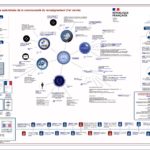

Sample of the last Space Cybersecurity Market Intelligence 2023 Report from CyberInflight

CyberInflight and Florent Rizzo shared an excerpt of their last Space Cybersecurity Market Intelligence 2023 Report.

Here is what Florent said in French about this...

Participez au challenge DG’hAck, un CTF organisé par la DGA

Vous êtes étudiant, professionnel ou simplement passionné en cybersécurité et vous aimez les défis ? Participez au challenge #DGhAck organisé par la DGA, la...

Very proud to receive the certificate of completion : « Introduction to Cybersecurity in...

I’m very proud to receive the following certificate of completion for having successfully completed the training course : « Introduction to Cybersecurity in Space...

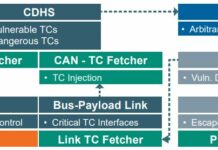

Space Odyssey: An Experimental Software Security Analysis of Satellites

The abstact below is taken from a paper written by Johannes Willbold, Moritz Schloegel, Manuel Vogele, Maximilian Gerhardt, Thorsten Holz and Ali Abbasi.

This paper...