Description des éléments d’un système de Contrôle-Commande d’un satellite

Afin de pouvoir analyser les différentes menaces et identifier les risques qui pèsent sur un système spatial, il est nécessaire de décrire précisément l'ensemble...

New upcoming course : « Aerospace Cybersecurity: Satellite Hacking » made by Angelina Tsuboi in collaboration...

We are very excited to announce a new upcoming course, "Aerospace Cybersecurity: Satellite Hacking" led by Angelina Tsuboi in collaboration with PenTestMag.

This comprehensive course...

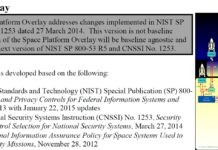

CNSSI 1253 and NIST released the Space Platform Overlay

The CNSSI 1253 (Committee on National Security Systems Instruction No. 1253) has released (Attachment 2) the Space Platform Overlay as a companion of the...

Cartographie des acteurs français et européens de la cybersécurité satellitaire et spatiale

La France est leader de la politique spatiale en Europe. Elle met en oeuvre des projets innovants et performants avec en permanence de nouveaux...

An analysis of the Viasat cyber attack with the MITRE ATT&CK® framework

Disclaimer

To do this analysis of the Viasat cyber attack, I used the open-source intelligence (1) of the team composed by Nicolò Boschetti (Cornell University),...

Reaching for the Stars with Zero Trust: Space Domain Applications

In this article, we will explore if we can apply Zero Trust in space domain, for example in satellites or space missions, how and...

[Book] The Battle Beyond: Fighting and Winning the Coming War in Space

Fundamentally, Paul Szymanski and Jerry Drew remind us that--more than just simply a clash of weapons--all warfare manifests as a competition between human minds....

An analysis of the Thales satellite hacking demo at CYSAT 2023 with the METEORSTORM™...

Disclaimer

Please be informed that the analysis detailed in this article is entirely separate from the hacking experiment conducted by the Thales team on the...

Coverage by CyberInflight of the Russian satellite telecom Dozor-Teleport Attack

CyberInflight (www.cyberinflight.com) is an independant consulting and business intelligence company dedicated to the topic of Aerospace Cybersecurity. CyberInflight’s goal is to raise the global cybersecurity...

Hacktivism Goes Orbital: Investigating NB65’s Breach of ROSCOSMOS

In March of 2022, Network battalion 65 (NB65), a hacktivist affiliate of Anonymous, publicly asserted its successful breach of ROSCOSMOS’s satellite imaging capabilities in...

![[Book] The Battle Beyond: Fighting and Winning the Coming War in Space](https://www.spacesecurity.info/wp-content/uploads/2023/12/The-Battle-Beyond-Fighting-and-Winning-the-Coming-War-in-Space-218x150.jpg)