Retour sur le dernier test de sécurité de SpaceX avant son premier vol habité...

Le dimanche 19 janvier 2020 dernier a eu lieu avec succès le dernier grand test pour SpaceX, l’entreprise d’Elon Musk. Il s'agissait de simuler...

ethicallyHackingspace (eHs)® h4ck32n4u75™ (Hackernauts) Community Member

I'm very proud to have been choosen as ethicallyHackingspace(eHs)® h4ck32n4u75™ (Hackernauts) Community Member. Thank's to William Ferguson for this distinction.

The "h4ck32n4u75™" badge, pronounced "hackernauts,"...

[Book] The Battle Beyond: Fighting and Winning the Coming War in Space

Fundamentally, Paul Szymanski and Jerry Drew remind us that--more than just simply a clash of weapons--all warfare manifests as a competition between human minds....

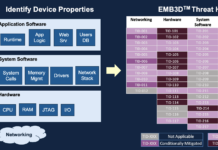

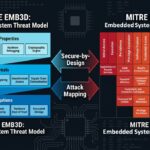

MITRE Releases EMB3D™ – A Cybersecurity Threat Model for Embedded Devices

Collaborative framework provides common understanding to mitigate cyber threats to critical infrastructure

MCLEAN, Va. & BEDFORD, Mass., May 13, 2024--(BUSINESS WIRE)--The EMB3D Threat Model is...

Cloud Security Alliance launched CCZT, the industry-first « Certificate of Competence in Zero Trust »

The Cloud Security Alliance (CSA) is a non-profit organization that focuses on promoting best practices for securing cloud computing environments. It was established in...

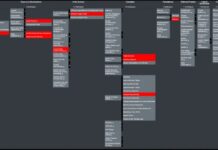

CyberInflight is part of the contributor list of the SPARTA framework

CyberInflight team is part of the contributor list of the SPARTA framework. The last version published on July 18, 2023, adds more than 60...

Des pirates informatiques annoncent avoir infiltré un sous-traitant de la NASA juste après le...

Les opérateurs du rançongiciel (ransomware) DoppelPaymer ont félicité la NASA ainsi que la société SpaceX d'Elon Musk pour le premier lancement d'une fusée privée...

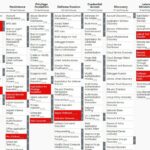

Top 25 most dangerous software weaknesses than can affect satellites in 2023

La question de la vulnérabilité des systèmes spatiaux aux cyberattaques a longtemps été ignorée pour des raisons communes avec les systèmes industriels de type...

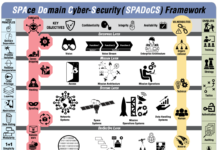

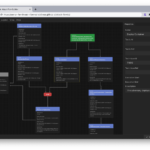

SPAce Domain Cybersecurity framework aka. SpaDoCs

The space and cyber domains have developed in parallel over the past several decades. The two domains evolved separately and have employed different architectural...

MITRE Caldera™ for OT enables red teams and blue teams to run automated adversary...

MITRE CALDERA is a framework for automating cyber defense testing. CALDERA is developed by the MITRE Corporation, a nonprofit organization based in the United...

![[Book] The Battle Beyond: Fighting and Winning the Coming War in Space](https://www.spacesecurity.info/wp-content/uploads/2023/12/The-Battle-Beyond-Fighting-and-Winning-the-Coming-War-in-Space-218x150.jpg)